Un exploit webkit sur le firmware 4.03 de la PS5 disponible

ChendoChap dévoile un exploit webkit pour la PS5 en firmware 4.03

Le développeur ChendoChap vient d'une nouvelle fois réveiller la scène en dévoilant un exploit webkit a destination de la Playstation 5 sur le firmware 4.03

We've released a small writeup and some code for userland exec on PS5.

— Z (@Znullptr) January 27, 2022

DNS redirection to https works.https://t.co/mgmD6JZgPo

Elle est basé sur une vulnérabilité sortie pour le firmware 9.00 de la Playstation 4, malheureusement, les appels systèmes exploité sur Playstation 4 ne ce comporte pas de la même manière sur Playstation 5 ce qui rend l'exploitation de cette faille plus compliqué en raison de CFI basé sur Clang. Sur PS4, nous pouvons utiliser les primitives leakobj() et arbitrary write pour faire fuir la table virtuelle d'un HTMLTextArea et détruire les différents appels virtuels pour exécuter du code. Sur PS5, ces appels virtuels sont vérifiés.

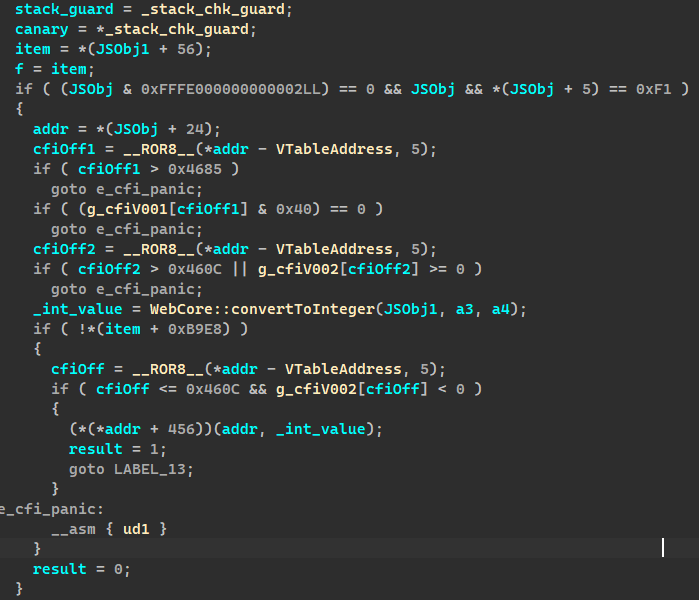

Les appels virtuels ont maintenant un code qui ressemble à quelque chose comme ceci, où l'adresse est appliquée :

De plus, le développeur Specter connu dans la scène des consoles Sony nous informe qu'il sera difficile d'utilisé le même exploit kernel qu'en 9.00, mais que ce ne serais pas impossible

Was hoping to get exfat bug working but the exploit scenario on PS5 is much tougher than PS4. Might still be possible to find a way but a lot of work will need to be put into finding a viable path. But at least the userland portion is out there so it can be attempted/tested :P https://t.co/NTDwuRktvr

— Specter (@SpecterDev) January 27, 2022

Mais est-ce le meilleur moment pour tout partager, Sony va comme d'habitude tout patcher et le firmware 4.03 deviendra le golden firmware qui ce fera massivement acheté.

Seul l'avenir nous le dira

Lien de l'exploit webkit : PS5-Webkit-Execution

Veuillez vous connecter ou vous créer un compte pour commenter cet article !

Il n'y a aucun commentaire pour le moment.